AWSのS3 (Simple Storage Service) は、データを安全に保存・配信できるストレージサービスですが、設定ミスによるS3バケットの公開はデータ漏洩の原因となる可能性があります。近年でも、誤ったバケット設定によるセキュリティ事故が相次いで報告されています。1この記事では、S3バケットの公開設定を防ぐための具体的な方法を解説します。

なぜS3バケットの公開が危険なのか?

S3バケットがパブリックアクセス可能になっている場合、インターネット上の誰でもそのバケット内のデータにアクセスできてしまいます。機密データや顧客情報が意図せず流出するリスクがあり、企業の信頼性や法的責任にも影響を与えかねません。

S3バケットの公開設定を防ぐ方法

1. S3パブリックアクセスブロックを有効化する

S3には「パブリックアクセスブロック」という機能があり、バケットレベルまたはアカウントレベルでパブリックアクセスを制限できます。

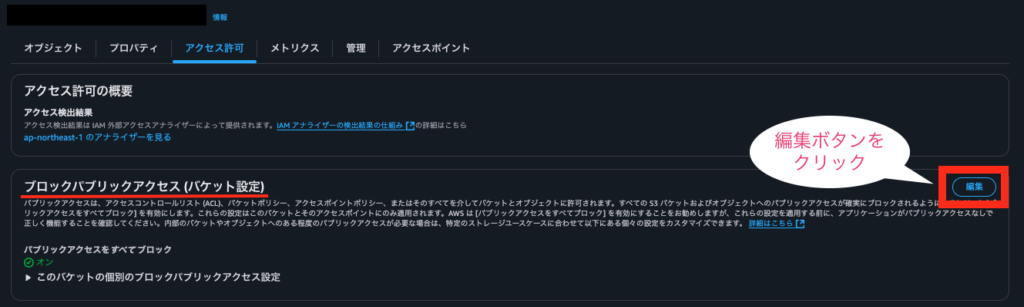

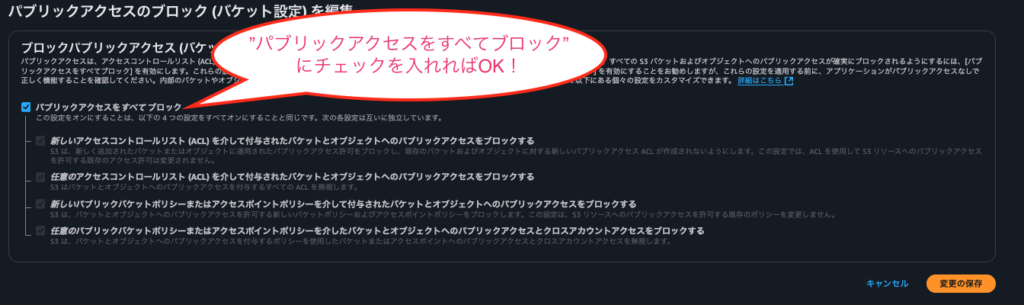

バケットレベルでの設定手順:

- AWSマネジメントコンソールにログイン

- S3サービスを開く

- 該当のバケットを選択

- 「アクセス許可」のタブを開き、「ブロックパブリックアクセス (バケット設定)」の項目を編集

- すべてのオプションを有効化

- 設定を保存

これにより、S3のパブリックアクセスブロックが有効化されます。

2. バケットポリシーでアクセス制御を行う

バケットポリシーを使って、特定のIPアドレスやAWSアカウントからのアクセスのみを許可できます。

例:特定のIPからのアクセスのみを許可するポリシー

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Deny",

"Principal": "*",

"Action": "s3:*",

"Resource": "arn:aws:s3:::example-bucket/*",

"Condition": {

"NotIpAddress": {

"aws:SourceIp": "203.0.113.0/32"

}

}

}

]

}このポリシーでは、指定したIPアドレス(203.0.113.0/32)以外からのアクセスを拒否します。

3. ACL (アクセスコントロールリスト) の使用を最小限にする

S3バケットのアクセス制御にはACLが使用できますが、ポリシー管理が煩雑になりがちです。

こちらは旧来の機能であり、代替の機能としてバケットポリシーやIAMポリシーを使用できます。ACLの利用は避けることがベストプラクティスとされています。

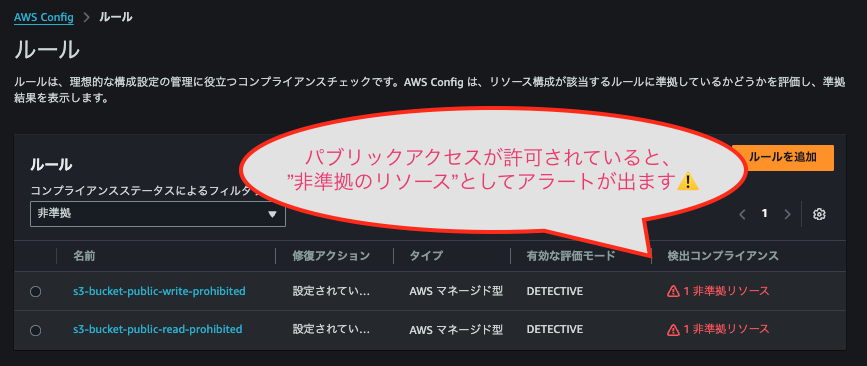

4. AWS ConfigでS3バケットの公開状態を監視

AWS Configを使うことで、S3バケットがパブリックに設定されていないかを自動的に監視できます。

監視の設定例:

- AWS Configを開く

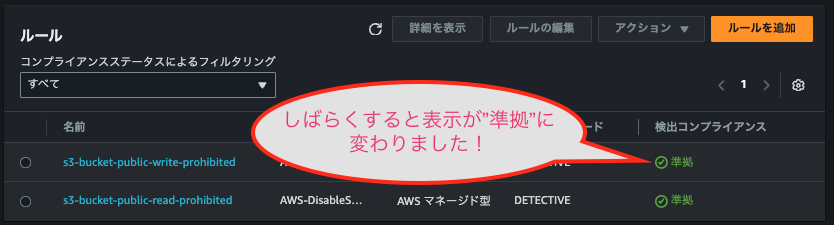

- ルール作成で「s3-bucket-public-read-prohibited」や「s3-bucket-public-write-prohibited」などを選択

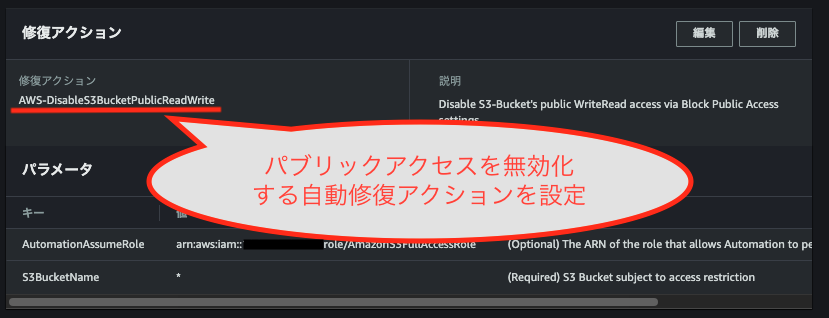

- 自動修復アクションも合わせて設定し、違反が検出された場合に自動的にバケットの公開設定を解除

自動修復アクションによってパブリックアクセスが許可されていたS3の設定が変更され、パブリックアクセスブロックが有効化されることが確認できました!

定期的な監査の重要性

S3バケットの公開設定を防ぐためには、一度設定して終わりではなく、定期的な監査と確認が不可欠です。CloudTrailやAWS Configと連携し、異常な設定変更が行われた場合に通知を受け取れるようにしておくと安心です。

まとめ

S3バケットの誤った公開設定は重大なデータ漏洩につながるリスクがあります。パブリックアクセスブロックやバケットポリシー、AWS Configの監視機能を活用し、安全なS3運用を心がけましょう。

早速、自身のS3バケットの設定を確認し、必要に応じて見直してみてください。

コメント